Grafen 10-krotnie przyspieszy Wi-Fi

12 kwietnia 2016, 05:26Z artykułu opublikowanego na łamach Nature Communications dowiadujemy się, że naukowcy z Federalnej Politechniki w Lozannie (EPFL) i Uniwersytetu w Genewie stworzyli grafenowy mikrochip, który może nawet 10-krotnie przyspieszyć bezprzewodowe przesyłanie danych

Użytkownicy miejskich e-hulajnóg i e-skuterów narażeni na cyberataki

28 stycznia 2020, 04:58Badania kwestii bezpieczeństwa związanych z współdzielonymi elektrycznymi hulajnogami czy skuterami ograniczają się zazwyczaj do wypadków drogowych i ich skutków dla użytkowników hulajnóg oraz pieszych. Inżynierowie z University of Texas w San Antonio przyjrzeli się natomiast zagadnieniom cyberbezpieczeństwa tych urządzeń.

Jak powinna wyglądać profesjonalna opieka medyczna nad osobą starszą?

4 sierpnia 2023, 21:39Starzenie się społeczeństwa – ewidentnie widoczny trend – sprawia, że coraz częściej pada pytanie o to, jak powinna wyglądać właściwa i w pełni profesjonalna opieka medyczna nad seniorami. Kluczową kwestią wydaje się tu być indywidualizacja – osoba starsza powinna być leczona ściśle pod kątem bardzo precyzyjnie wykonanej diagnostyki.

Wkrótce rynkowy debiut nośników holograficznych

3 sierpnia 2006, 08:34Przedstawiciel firmy Hitachi Maxell poinformował, że pierwsze holograficzne nośniki pamięci masowych trafią na rynek przed świętami Bożego Narodzenia. Rich D'Ambrise, w udzielonym wywiadzie stwierdził, że 300-gigabajtowych dysków holograficznych należy spodziewać się w listopadzie lub grudniu.

Dane o F-35 nie zostały ukradzione

23 kwietnia 2009, 10:38Niedawno media doniosły, że cyberprzestępcy, najprawdopodobniej inspirowani przez rząd Chin, ukradli terabajty danych dotyczących "niewidzialnego" myśliwca przyszłości F-35 Joint Strike Fighter. Lockheed Martin i Departament Obrony zaprzeczają tym doniesieniom.

Tysiące ataków na NASA

1 marca 2012, 18:21Inspektor Generalny ds. NASA poinformował Kongres, że w latach 2010-2011 agencja doświadczyła 5408 różnych incydentów dotyczących bezpieczeństwa. Jednym z nich było utracenie w marcu ubiegłego roku laptopa zawierającego algorytmy służące do kontrolowania Międzynarodowej Stacji Kosmicznej.

Microsoft wdrożył ISO/IEC 27018

17 lutego 2015, 13:23Microsoft to pierwszy duży dostawca chmury obliczeniowej, który zaadaptował standard ISO/IEC 27018. To pierwszy międzynarodowy standard dla prywatności w chmurach obliczeniowych. Ma on na celu ochronę klientów chmur

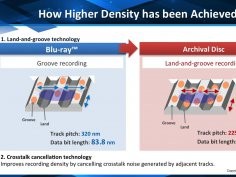

Sony i Panasonic zapowiadają nośniki optyczne kolejnej generacji

7 września 2017, 10:47Panasonic i Sony mają zamiar rozpocząć masową produkcję dysków optycznych kolejnej generacji. Obecnie Panasonic produkuje dyski o pojemności 500 GB. Firma zwiększy ich pojemność do jednego terabajta. Mają one przede wszystkim służyć archiwizacji danych

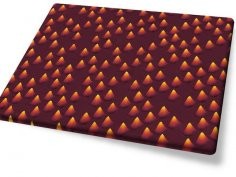

Jedwabny dysk twardy będzie można wszczepić do organizmu?

10 września 2020, 10:49Badacze z USA i Chin stworzyli dysk twardy wykorzystujący białka jedwabiu. Urządzenie może przechowywać do 64 GB danych na cal kwadratowy i jest odporne na zmiany temperatury, wilgotność, promieniowanie gamma i silne pola magnetyczne. Nie może ono konkurować prędkością pracy czy gęstością zapisu z tradycyjnymi dyskami twardymi, jednak dzięki swoim unikatowym właściwościom może znaleźć zastosowanie w elektronice wszczepianej do wnętrza ciała.

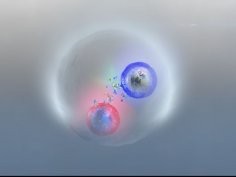

ATLAS potwierdza: w CERN-ie prawdopodobnie zaobserwowano toponium

9 lipca 2025, 11:58W eksperymencie ATLAS potwierdzono niezwykle interesujące wyniki analiz przeprowadzonych w CMS. Otóż kolejne analizy wskazują, że w Wielkim Zderzaczu Hadronów w wyniku zderzeń protonów powstaje toponium. To mezon utworzony przez – najbardziej masywną cząstkę elementarną i najkrócej istniejący z kwarków – kwark t (wysoki) i antykwark t znajdujące się w stanie quasi-związanym.